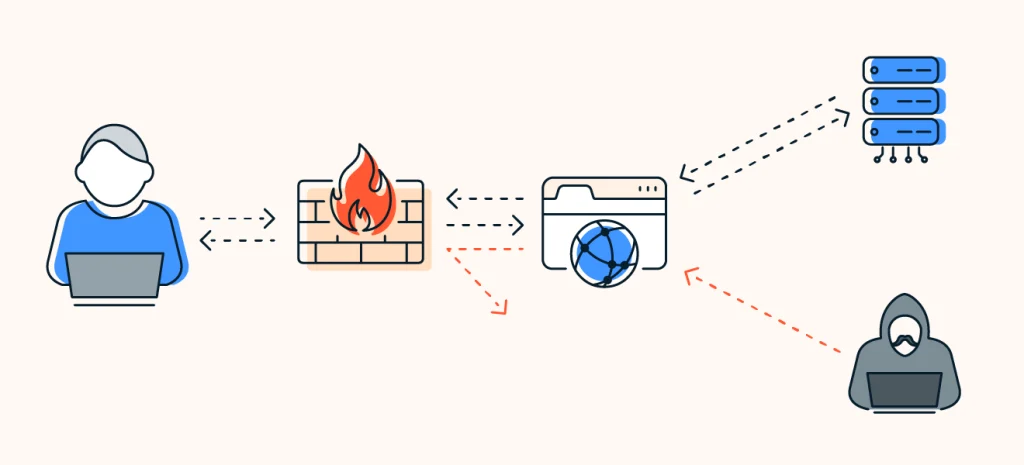

Un firewall es un sistema (hardware, software o ambos) que inspecciona el tráfico de red entrante y saliente y decide qué pasa y qué no, conforme a un conjunto de reglas definidas en una política de seguridad. Su función es separar una red de confianza de otra que no lo es, normalmente internet.

Sin firewall, cada endpoint expuesto a internet es un vector de ataque potencial. Los atacantes escanean rangos de IPs de forma continúa buscando puertos abiertos, servicios sin parchear o configuraciones incorrectas. No es paranoia: es el comportamiento normal de la red.

¿Cómo funciona un firewall?

Cada paquete de datos que circula por la red lleva metadatos: IP de origen, IP de destino, puerto, protocolo (TCP, UDP, ICMP) y flags. El firewall compara esos datos contra sus reglas. Si el paquete cumple una regla de permiso, pasa. Si coincide con una regla de denegación (o no encaja con ninguna), se descarta.

Filtrado de paquetes.

Los tres mecanismos primcipales de inspección son:

Opera en las capas 3 y 4 del modelo OSI. Revisa cabeceras IP y TCP/UDP sin analizar el contenido del paquete. Es rápido, pero no tiene contexto: no sabe si ese paquete forma parte de una sesión legítima o es tráfico inyectado externamente.

Stateful Inspection

Mantiene una tabla de estado con las conexiones activas. No evalúa solo el paquete individual, sino su relación con la sesión. Sabe si el tráfico entrante es la respuesta a una solicitud previa o si alguien está intentando colarse en una conexión que no ha iniciado.

Deep Packet Inspection (DPI)

Analiza el payload completo, hasta la capa de aplicación (capa 7). Detecta amenazas dentro de tráfico que aparentemente es legítimo: malware embebido en HTTP, exfiltración de datos vía DNS, tunelización de protocolos no autorizados. Es el nivel de inspección más costoso computacionalmente, pero también el más preciso.

Tipos de firewall:

Filtrado de paquetes

El más básico. Compara cada paquete contra ACLs (Access Control Lists) basadas en IP, puerto y protocolo. No mantiene estado, lo que lo deja expuesto a ataques como IP spoofing o fragmentación maliciosa de paquetes. Tiene sentido en contextos muy controlados o como primera capa dentro de una arquitectura más completa, no como solución única.

Stateful Inspection

Introduce el seguimiento de conexión (connection tracking). Guarda en memoria el estado de cada sesión TCP/UDP activa y distingue tráfico de retorno legítimo de tráfico inyectado. Es el mínimo razonable para cualquier entorno corporativo.

Firewall de aplicación (Proxy Firewall)

Opera en capa 7. Actúa como proxy: termina la conexión del cliente, inspecciona la solicitud en profundidad y, si es válida, abre una nueva conexión hacia el servidor. Puede bloquear payloads maliciosos aunque vayan encapsulados en protocolos permitidos como HTTP o SMTP. La penalización en latencia es el trade-off habitual con este enfoque.

Next-Generation Firewall (NGFW)

Los NGFW integran en un único appliance lo que antes eran dispositivos separados: stateful inspection, DPI, IDS/IPS, control de aplicaciones, filtrado de URL, sandboxing y feeds de threat intelligence en tiempo real. Fabricantes como Palo Alto Networks, Fortinet, Check Point o Cisco Firepower son los referentes en este segmento.

Lo que los diferencia de un firewall convencional no es solo la lista de funcionalidades: es la capacidad de identificar aplicaciones con independencia del puerto. Un P2P que use el puerto 443 no engaña a un NGFW. Puedes permitir acceso a una herramienta SaaS y bloquear la transferencia de archivos dentro de esa misma herramienta.

Web Application Firewall (WAF)

Protege aplicaciones web de ataques de capa 7: SQL injection, XSS (cross-site scripting), CSRF, inclusión de archivos remotos (RFI), ataques de fuerza bruta contra endpoints de autenticación, y las vulnerabilidades del OWASP Top 10 en general. Un WAF no reemplaza al firewall de red; opera como capa adicional delante del servidor o la API.

Unified Threat Management (UTM)

Firewall, antivirus, antispam, VPN, filtrado web y control de aplicaciones en un único dispositivo. Muy habitual en entornos PYME por su operación simplificada. El coste es que concentrar todo en un solo punto puede crear un cuello de botella tanto en rendimiento como en superficie de fallo.

Arquitecturas de red

DMZ (zona desmilitarizada)

La DMZ es un segmento intermedio entre internet y la red interna. Los servidores que necesitan ser accesibles desde fuera —web, correo, DNS— van en la DMZ. Si un atacante compromete uno de esos servidores, no llega directamente a la LAN porque hay un segundo firewall, o reglas estrictas, separando ambas zonas.

La arquitectura más habitual usa dos firewalls: uno entre internet y la DMZ, otro entre la DMZ y la LAN. Algunas implementaciones usan un único firewall con tres interfaces. La primera opción es más robusta, aunque más cara de mantener.

Firewall en entornos cloud

En AWS, Azure o GCP el firewall perimetral tradicional convive con Security Groups, Network ACLs y firewalls virtuales de próxima generación desplegados como appliances en la VPC o VNet. En arquitecturas multi-cloud o híbridas, mantener una política de seguridad coherente entre entornos es uno de los retos operacionales más complicados en la práctica.

El modelo Zero Trust Architecture cambia el enfoque: no existe perímetro de confianza. Cada solicitud, independientemente de si viene de dentro o de fuera de la red, debe autenticarse y autorizarse. El firewall no desaparece en ZTA, pero su rol pasa de guardián perimetral a control de microsegmentación entre workloads. Es un cambio de mentalidad más que de tecnología.

Reglas de firewall: lo que funciona en la práctica

La calidad de la política de seguridad determina la utilidad del firewall. Un appliance de última generación con reglas mal diseñadas da una falsa sensación de protección.

Mínimo privilegio.

Solo abrir los puertos y protocolos que sean estrictamente necesarios. Cada regla permisiva es superficie de ataque.

Implicit deny.

La última regla debe denegar todo el tráfico no explícitamente permitido. Si no está en la whitelist, no pasa.

Segmentación por zonas.

Separar servidores, usuarios, dispositivos IoT e invitados en segmentos con niveles de confianza diferenciados, con control de tráfico entre zonas. Una impresora de oficina no tiene por qué llegar a un servidor de base de datos.

Logging.

Sin logs, un firewall es una caja negra. Registrar drops y eventos de alerta es indispensable para detectar incidentes. Lo que no se registra no se puede investigar.

Revisión periódica de reglas.

Las reglas obsoletas acumulan riesgo. Una regla abierta para un proyecto que ya no existe es una vulnerabilidad permanente. Hay que auditarlas con periodicidad.

Gestión de cambios.

Cualquier modificación de la política tiene que pasar por un proceso documentado. Los cambios ad-hoc sin documentar son una fuente frecuente de brechas que luego son muy difíciles de rastrear.

IDS, IPS y firewall: qué hace cada uno.

Un IDS (Intrusion Detection System) analiza el tráfico buscando patrones de ataque conocidos o comportamientos anómalos y genera alertas. No bloquea nada por sí mismo. Un IPS (Intrusion Prevention System) añade la capacidad de bloqueo inline.

Los NGFW modernos integran IPS, por lo que la frontera entre ambos conceptos se ha difuminado en la práctica. La diferencia de fondo sigue siendo útil: el firewall trabaja con política de red (IP, puerto, protocolo, aplicación); el IPS trabaja con firmas de amenazas y análisis de comportamiento. Son capas complementarias, no excluyentes.

Hardware vs software.

Los firewalls hardware son appliances dedicados —Cisco ASA, Fortinet FortiGate, Palo Alto PA-Series, Check Point Quantum— con chips especializados (ASICs, FPGAs) para el procesamiento de paquetes a alta velocidad: throughput en decenas de Gbps con latencias bajas. Son la opción en entornos donde el rendimiento y la disponibilidad son críticos.

Los firewalls software —iptables/nftables en Linux, pfSense, OPNsense, Windows Firewall— corren sobre hardware de propósito general. Son económicos y flexibles, pero dependen de la CPU del sistema para el procesamiento de paquetes, lo que puede ser un cuello de botella en tráfico intenso.

En entornos cloud y virtualizados, los firewalls virtuales (VMs con el software del fabricante: Palo Alto VM-Series, Fortinet FortiGate VM, Check Point CloudGuard) son la opción predominante por su elasticidad y facilidad de integración con los planos de control cloud.

Un firewall bien configurado no resuelve todos los problemas de seguridad de una red. Sí resuelve muchos de ellos y es la primera capa sobre la que construir el resto. Sin él, lo demás tiene poca solidez.

El tipo de firewall adecuado depende del entorno: una pyme con tráfico web moderado tiene necesidades distintas a una empresa con infraestructura híbrida y múltiples sedes. En todos los casos, lo que marca la diferencia no es solo el appliance elegido, sino la calidad de la política de seguridad que lo sustenta y la monitorización continua que lo respalda.